Aperçu

La fonctionnalité Matrice de sécurité UTA dans votre instance SmartSimple permet de restreindre les interactions des utilisateurs avec les Applications de suivi universel (UTA) dans votre système, ainsi qu'avec les entités associées liées à chaque application. La Matrice de sécurité facilite la définition de la manière dont les utilisateurs peuvent interagir avec différents niveaux de données au sein d'une application, adaptée à leurs besoins d'interaction. Il est impératif d'activer la Matrice de sécurité et d'attribuer des permissions à chaque rôle, accordant ainsi différents niveaux d'accès à l'Application de suivi universel.

Remarque : Les privilèges d'administrateur système sont requis pour activer la Matrice de sécurité.

Configuration - Essentiels

Activation de la Matrice de sécurité

La première étape consiste à créer les Applications de suivi universel pour votre système. Une fois ces applications établies, vous pouvez procéder à l'activation de la fonctionnalité Matrice de sécurité, en veillant à ce que les niveaux d'accès correspondant aux rôles des utilisateurs soient correctement sécurisés et autorisés.

Administration du système (icône d'engrenage) >> Applications de suivi >> [Modifier] *NomUTA >> Sécurité (onglet) >> Matrice de sécurité

Après activation de la Matrice de sécurité, tous les utilisateurs perdront l'accès aux données au sein de l'application jusqu'à ce que les permissions spécifiques aux rôles soient établies.

Définition des permissions de sécurité basées sur les rôles

Après avoir sélectionné le lien Matrice de sécurité, l'étape suivante consiste à désigner quels rôles posséderont quelles permissions de sécurité.

La page Matrice de sécurité affichera une série d'onglets en haut, menant chronologiquement aux matrices de sécurité pour les entités de Niveau 1, Niveau 2 et Niveau 3 au sein de cette UTA (si applicable à plus d'une entité de Niveau 1)

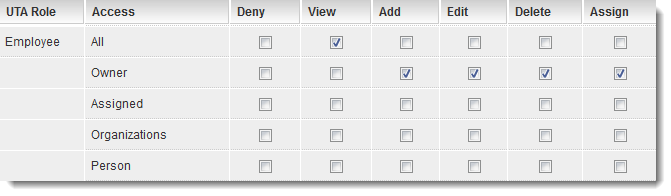

Chaque matrice de sécurité comprend une liste des rôles utilisateurs UTA respectifs, accompagnée des en-têtes de colonnes suivants : Accès, Refuser, Voir, Ajouter, Modifier, Supprimer, et Attribuer

Sélectionnez les rôles qui devraient avoir accès à l'application dans la boîte Paramètres de rôle d'accès. Seuls les rôles désignés dans les Paramètres de rôle d'accès seront disponibles pour configuration au sein de la Matrice de sécurité. Cliquez de nouveau sur le bouton Enregistrer, puis cliquez sur le lien Matrice de sécurité. La fenêtre de la Matrice de sécurité sera alors affichée.

Fonctionnalité de la Matrice de sécurité

- La vue actuelle concerne la sécurité associée au niveau Subvention (Niveau 1).

- Deux onglets supplémentaires sont utilisés pour gérer la sécurité associée aux niveaux Activité (Niveau 2) et Activité de Niveau 3.

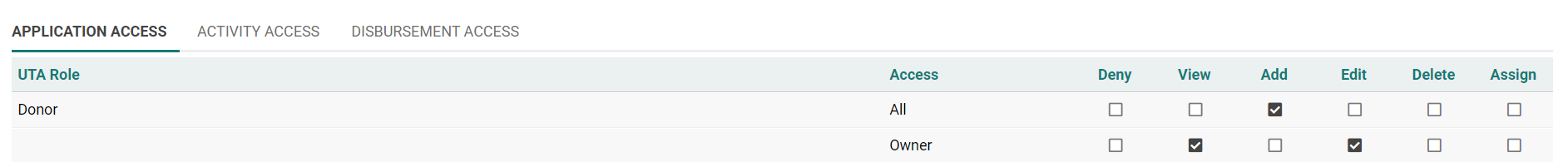

Pour chaque rôle ayant accès à l'application dans les "Paramètres de rôle d'accès", un ensemble identique d'options sera présenté à chaque niveau.

Engagement du rôle

Tout accès est basé sur les rôles des utilisateurs. Chaque ensemble de permissions d'accès peut être configuré selon les critères d'engagement de rôle suivants :

- Tous – Tous les utilisateurs de ce rôle sont autorisés à effectuer les actions désignées.

- Propriétaire – Seul un utilisateur dans ce rôle, associé via le champ standard "Propriétaire", peut effectuer les actions désignées.

- Assigné – Seuls les utilisateurs assignés à l'élément—soit dans le champ standard "Assigné" ou désignés comme contact avec ce rôle—sont autorisés à effectuer les actions désignées.

- Organisations – Seuls les utilisateurs dans ce rôle associés aux organisations assignées à cet élément sont autorisés à effectuer les actions désignées. Il s'agit d'une permission indirecte. Par exemple, si une entreprise est liée à un projet et que cette permission est utilisée, une personne de cette entreprise détenant ce rôle pourra effectuer les actions désignées.

- Personne – Seuls les utilisateurs dans ce rôle associés via le champ standard "Personne" sont autorisés à effectuer les actions désignées.

Types de permissions

Les six types de permissions suivants sont disponibles :

- Refuser – Les utilisateurs de ce rôle sont interdits d'accéder à cet élément.

- Voir – Permission de visualiser l'élément.

- Ajouter – Permission de créer un nouvel élément.

- Modifier – Permission de modifier un élément existant.

- Supprimer – Permission de supprimer un élément existant.

- Attribuer – Permission d'assigner d'autres contacts à l'élément.

Établissement de la Matrice de sécurité

1. Configurez les permissions comme illustré ci-dessous :

- Tous les employés sont autorisés à voir tous les éléments.

- Seul l'employé désigné comme "Propriétaire" d'un enregistrement spécifique est autorisé à voir, ajouter, modifier, supprimer et assigner d'autres personnes à cet enregistrement.

2. Cliquez sur le bouton Enregistrer.

3. Naviguez vers l'onglet Accès aux activités.

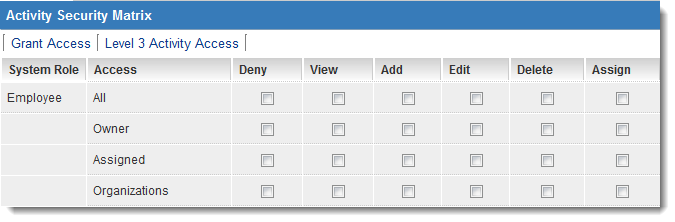

Le même ensemble de rôles et permissions sera affiché, cette fois concernant les éléments de Niveau 2.

4. Configurez les permissions pour qu'elles correspondent à celles des éléments de Niveau 1.

5. Cliquez sur le bouton Enregistrer.

6. Répétez cette procédure pour les Activités de Niveau 3.