Resumen

La función Matriz de Seguridad UTA dentro de su instancia de SmartSimple permite restringir las interacciones de los usuarios con las Aplicaciones de Seguimiento Universal (UTA) en su sistema, así como con las entidades asociadas vinculadas a cada aplicación. La Matriz de Seguridad facilita la definición de cómo los usuarios pueden interactuar con varios niveles de datos dentro de una aplicación, adaptada a sus requisitos de interacción. Es imprescindible habilitar la Matriz de Seguridad y asignar permisos a cada rol, otorgando así diferentes niveles de acceso a la Aplicación de Seguimiento Universal.

Nota: Se requieren privilegios de Administrador del Sistema para habilitar la Matriz de Seguridad.

Configuración - Aspectos Esenciales

Habilitación de la Matriz de Seguridad

El primer paso consiste en crear las Aplicaciones de Seguimiento Universal para su sistema. Una vez establecidas estas aplicaciones, puede proceder a activar la función Matriz de Seguridad, asegurando que los niveles de acceso correspondientes a los roles de usuario estén adecuadamente protegidos y autorizados.

Administración del Sistema (icono de engranaje) >> Aplicaciones de Seguimiento >> [Editar] *NombreUTA >> Seguridad (pestaña) >> Matriz de Seguridad

Al habilitar la Matriz de Seguridad, todos los usuarios perderán el acceso a los datos dentro de la aplicación hasta que se establezcan permisos específicos para cada rol.

Configuración de Permisos de Seguridad Basados en Roles

Después de seleccionar el enlace Matriz de Seguridad, el siguiente paso es designar qué roles tendrán qué permisos de seguridad.

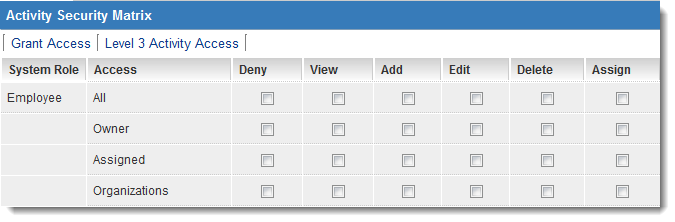

La página de la Matriz de Seguridad mostrará una serie de pestañas en la parte superior, que llevan cronológicamente a las matrices de seguridad para las entidades de Nivel 1, Nivel 2 y Nivel 3 dentro de esa UTA (si aplica a más de una entidad de Nivel 1).

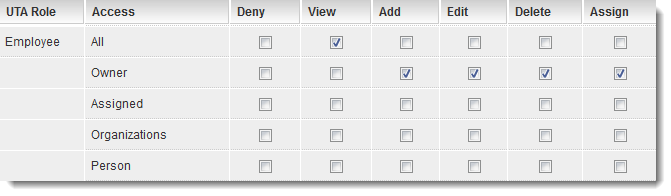

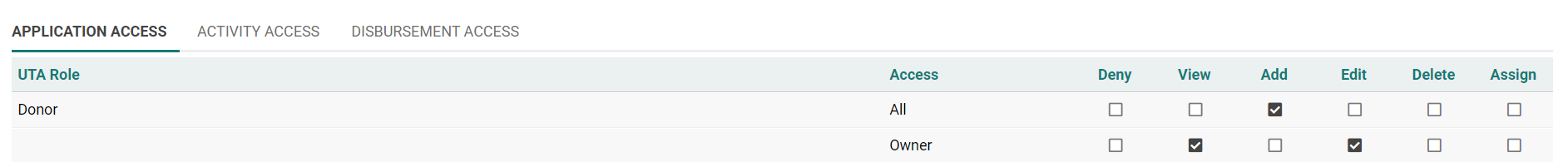

Cada matriz de seguridad consta de una lista de los roles de usuario respectivos de la UTA, acompañada de los siguientes encabezados de columna: Acceso, Denegar, Ver, Agregar, Editar, Eliminar, y Asignar.

Seleccione los roles que deberían tener acceso a la aplicación en el cuadro de Configuración de Roles con Acceso. Solo los roles designados en la Configuración de Roles con Acceso estarán disponibles para configuración dentro de la Matriz de Seguridad. Haga clic nuevamente en el botón Guardar, seguido de hacer clic en el enlace Matriz de Seguridad. Se mostrará entonces la ventana de la Matriz de Seguridad.

Funcionalidad de la Matriz de Seguridad

- La vista actual corresponde a la seguridad asociada con el nivel de Subvención (Nivel 1).

- Dos pestañas adicionales se utilizan para gestionar la seguridad asociada con la Actividad (Nivel 2) y las actividades de Nivel 3.

Para cada rol al que se le otorgue acceso a la aplicación en la "Configuración de Roles con Acceso", se presentará un conjunto idéntico de opciones en cada nivel.

Compromiso del Rol

Todo acceso se basa en los roles de usuario. Cada conjunto de permisos de acceso puede configurarse según los siguientes criterios de compromiso del rol:

- Todos – Todos los usuarios dentro de este rol tienen permitido realizar las acciones designadas.

- Propietario – Solo un usuario en este rol, asociado a través del campo estándar "Propietario", puede realizar las acciones designadas.

- Asignado – Solo los usuarios asignados al ítem—ya sea en el campo estándar "Asignado" o designados como contacto con este rol—están autorizados para realizar las acciones designadas.

- Organizaciones – Solo los usuarios en este rol asociados con las organizaciones asignadas a este ítem están autorizados para realizar las acciones designadas. Esto constituye un permiso indirecto. Por ejemplo, si una empresa está vinculada a un proyecto y se emplea este permiso, una persona de esa empresa que tenga este rol podría realizar las acciones designadas.

- Persona – Solo los usuarios en este rol asociados a través del campo estándar "Persona" tienen permitido realizar las acciones designadas.

Tipos de Permisos

Los siguientes seis tipos de permisos están disponibles:

- Denegar – A los usuarios en este rol se les prohíbe acceder a este ítem.

- Ver – Permiso para ver el ítem.

- Agregar – Permiso para crear un nuevo ítem.

- Editar – Permiso para modificar un ítem existente.

- Eliminar – Permiso para eliminar un ítem existente.

- Asignar – Permiso para asignar otros contactos al ítem.

Establecimiento de la Matriz de Seguridad

1. Configure los permisos como se ilustra a continuación:

- Todos los empleados tienen permiso para ver todos los ítems.

- Solo el empleado designado como "Propietario" de un registro específico está autorizado para ver, agregar, editar, eliminar y asignar a otras personas a ese registro.

2. Haga clic en el botón Guardar.

3. Navegue a la pestaña Acceso a Actividades.

Se mostrará el mismo conjunto de roles y permisos, esta vez correspondiente a los ítems de Nivel 2.

4. Configure los permisos para que coincidan con los de los ítems de Nivel 1.

5. Haga clic en el botón Guardar.

6. Repita este procedimiento para las Actividades de Nivel 3.